MySQLАВШЋХфжУЯъНт(2)_MySQLНЬГЬ

ЭЦМіЃКMySQLжаЪЕЯжИпадФмИпВЂЗЂМЦЪ§ЦїЗНАИЯждкгаКмЖрЕФЯюФПЃЌЖдМЦЪ§ЦїЕФЪЕЯжЩѕЪЧЫцвтЃЌБШШчдкЪЕЯжЭјеОЮФеТЕуЛїЪ§ЕФЪБКђЃЌЪЧетУДЩшМЦЪ§ОнБэЕФЃЌШчЃКarticle_id, article_name, article_content, article_author, article_viewдкarticle_viewжаМЧТМИУЮФеТЕФфЏРРСПЁЃеЉвЛПДЫЦКѕУЛгаЮЪЬтЁЃЖдгкаЁеОЃЌБШШчБОВЉПЭЃЌОЭ

select * from TABLES_PRIV;

desc TABLES_PRIV;

mysql> desc TABLES_PRIV;

+------------------+------+-----+--------------------+

| Field | Type | Null | Key | Default | Extra |

+------------------+------+-----+--------------------+

| Host | char(60) | NO | PRI | | |

| Db | char(64) | NO | PRI | | |

| User | char(16) | NO | PRI | | |

| Table_name | char(64) | NO | PRI | | |

| Grantor | char(77) | NO | MUL | | |

| Timestamp | timestamp | NO | | CURRENT_TIMESTAMP | on update CURRENT_TIMESTAMP |

| Table_priv | set('Select','Insert','Update','Delete','Create','Drop','Grant','References','Index','Alter','Create View','Show view','Trigger') | NO | | | |

| Column_priv | set('Select','Insert','Update','References') | NO | | | |

+------------------+------+-----+--------------------+

0×4. mysql.COLUMNS_PRIVБэ

select * from COLUMNS_PRIV;

desc COLUMNS_PRIV;

mysql> desc COLUMNS_PRIV; +----+------+-----+--------------------+

| Field | Type | Null | Key | Default | Extra |

+----+------+-----+--------------------+

| Host | char(60) | NO | PRI | | |

| Db | char(64) | NO | PRI | | |

| User | char(16) | NO | PRI | | |

| Table_name | char(64) | NO | PRI | | |

| Column_name | char(64) | NO | PRI | | |

| Timestamp | timestamp | NO | | CURRENT_TIMESTAMP | on update CURRENT_TIMESTAMP |

| Column_priv | set('Select','Insert','Update','References') | NO | | | |

+----+------+-----+--------------------+

вдЩЯЪЧет4ИіБэЕФЛљБОНсЙЙЃЌдкЮвУЧНјааЪ§ОнПтСЌНгЁЂЕЧТМЕФЪБКђЃЌmysqlШЈЯоБэЕФбщжЄЙ§ГЬЮЊЃК

1. ЯШДгuserБэжаЕФ:

1) Host

2) User

3) Password

ет3ИізжЖЮжаХаЖЯСЌНгЕФipЁЂгУЛЇУћЁЂУмТыЪЧЗёДцдкЃЌДцдкдђЭЈЙ§бщжЄЁЃ

2. ЭЈЙ§ЩэЗнШЯжЄКѓЃЌНјааШЈЯоЗжХфЃЌАДее:

1) user

2) db

3) tables_priv

4) columns_priv

ЕФЫГађНјаабщжЄЁЃ

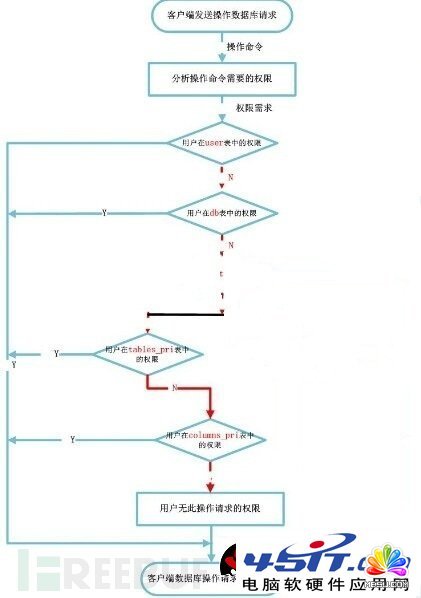

МДЯШМьВщШЋОжШЈЯоБэuserЃЌШчЙћuserжаЖдгІЕФШЈЯоЮЊYЃЌдђДЫгУЛЇЖдЫљгаЪ§ОнПтЕФШЈЯоЖМЮЊYЃЌНЋВЛдйМьВщdbЃЌtables_priv,columns_priv

ШчЙћШЋОжШЈЯоБэuserЖдгІЕФШЈЯоЮЊNЃЌдђЕНdbБэжаМьВщДЫгУЛЇЖдгІЕФОпЬхЪ§ОнПтЃЌВЂЕУЕНdbжаЮЊYЕФШЈЯо

ШчЙћdbжаЮЊNЃЌдђМьВщtables_privжаДЫЪ§ОнПтЖдгІЕФОпЬхБэЃЌШЁЕУБэжаЕФШЈЯоYЃЌвдДЫРрЭЦЁЃж№МЖЯТНЕ

гУСїГЬЭМБэЪОШчЯТЃК

СЫНтСЫMysqlЕФеЫЛЇШЈЯодРэКЭХаЖЯСїГЬЃЌЮвУЧНгЯТРДашвЊСЫНтОЭЪЧгІИУвддѕбљЕФЗНЪНШЅНјааШЈЯоХфжУЃЌВХФмДяЕНЫљЮНЕФ"зюаЁШЈЯоддђ"ФиЃПMysqlЕФеЫЛЇШЈЯогХЯШМЖЫГађЪЧ:

user->db->tables_priv->columns_pri

ЩдзїЫМПМЃЌЮвУЧПЩвдЗЂЯжЃЌетаЉБэЕФзїгУБОжЪЩЯЪЧвЛбљЕФЃЌЧјБ№ОЭдкгкЫќУЧЕФзїгУгђЗЖЮЇВЛЭЌЃЌДгuserЕНcolumns_priж№МЖзїгУгђЗЖЮЇНЕЕЭЃЌвђДЫПижЦСЃЖШвВдіДѓЃЌЫќУЧЕФХфжУзёб"ОЭНќддђ"ЃЌМДвдгХЯШМЖзюЕЭЕФФЧИіЮЊзМЃЌЫљвдЃЌЮвУЧдкНјааMysqlЕФеЫЛЇШЈЯоАВШЋХфжУЕФЪБКђЛсЗЂЯж"ЮвУЧЫЦКѕдкзіКмЖржиИДадЕФЙЄзї"ЁЃЕЋЮвУЧвЊУїАзЕФЃЌMysqlЕФетжжж№ВуДЮЕФШЈЯоХфжУЬхЯЕЮЊЮвУЧЬсЙЉСЫвЛИіЯИСЃЖШЕФПижЦЗНЗЈЁЃЫљвдЮвУЧЕФШЈЯоХфжУвВгІИУАДееетИіЫГађРДгаЙцЛЎЕиНјааЁЃ

0×1. USERБэ

ДгБэИёжаПЩвдПДЕНЃЌUSERБэжївЊеыЖдЪ§ОнПтЕФеЫЛЇНјааДжСЃЖШЕФШЈЯоПижЦЃЌЖЈвхСЫ"ФГШЫдЪаэзіЪВУДЪТ"ЁЃ

0×2. DBБэ

DBБэПЩвдПДГЩЪЧUSERБэЖдШЈЯоПижЦЕФвЛИіВЙГфЃЌвЛИіИќЯИСЃЖШЕиЁЂеыЖдЪ§ОнПтПтМЖБ№ЕФШЈЯоПижЦЁЃ

ЭЌЪБЃЌDBБэвВвўЪНАќКЌСЫНЋеЫЛЇЯоЖЈдкФГИіЪ§ОнПтЕФЗЖЮЇФкетИіХфжУЃЌМДЯожЦФГИігУЛЇжЛФмгУЖдЫќздМКЕФЪ§ОнПтЕФПижЦШЈЃЌЖдВЛЪєгкЫќЕФЪ§ОнПтНћжЙВйзїЃЌетФмгааЇЗРжЙКсЯђдНШЈЕФЗЂЩњЁЃ

mysql> select host,db,user from db;

+------+---------+------+

| host | db | user |

+------+---------+------+

| % | test | |

| % | test\_% | |

+------+---------+------+

ПЩвдПДЕНЃЌuserзжЖЮЮЊПеЃЌБэЪОЕБЧАВЛЖдгУЛЇзіШЮКЮЪ§ОнПтЪєШЈЯожЦЃЌдкЭјеОЕФВПЪ№Й§ГЬжаЃЌгІИУЕЅЖРеыЖдЭјеОНЈСЂвЛИіеЫЛЇвЛИіЖРСЂЕФЪ§ОнПтЃЌВЂЮЊетИіеЫЛЇЗжХфЮЈвЛЕФзЈЪєЪ§ОнПтЃЌЗРжЙЭјТчБЛШыЧжКѓЕФКсЯђЁЂзнЯђЬсШЈЁЃ

ЖдгкMysqlжаЕФеЫЛЇШЈЯоЯрЙиЕФАВШЋХфжУЃЌзмНсШчЯТЃК

1. еыЖдУПИіЭјеОНЈСЂвЛИіЕЅЖРЕФеЫЛЇ

2. ЮЊУПИіЭјеОЕЅЖРНЈСЂвЛИізЈЪєЪ§ОнПт(ЫфШЛDEDEЁЂDZЦеЭЈВЩгУБэЧАзКЕФЗНЗЈРДЪЕЯж"вЛПтЖреО"ЃЌЕЋКУЕФзіЗЈЛЙЪЧ"вЛПтвЛеО")

3. АДееuser->db->tables_priv->columns_priЕФЫГађНјааЯИСЃЖШЕФШЈЯоПижЦ

4. ЮЊУПИігУЛЇЕЅЖРХфжУвЛИізЈЪєЪ§ОнПтЃЌБЃжЄЕБЧАгУЛЇЕФЫљгаВйзїжЛФмЗЂЩњдкЫќздМКЕФЪ§ОнПтжаЃЌЗРжЙSQLзЂШыЗЂЩњКѓЃЌКкПЭЭЈЙ§зЂШыЕуЗУЮЪЕНЯЕЭГБэ

еЫЛЇШЈЯоАВШЋХфжУашвЊЕФГЃгУУќСю

1. аТНЈвЛИігУЛЇВЂИјгшЯргІЪ§ОнПтЕФШЈЯо

grant select,insert,update,delete,create,drop privileges on database.* to user@localhost identified by 'passwd';

grant all privileges on database.* to user@localhost identified by 'passwd';

2. ЫЂаТШЈЯо

flush privileges;

3. ЯдЪОЪкШЈ

show grants;

4. вЦГ§ЪкШЈ

revoke delete on *.* from 'user'@'localhost';

5. ЩОГ§гУЛЇ

drop user 'user'@'localhost';

6. ИјгУЛЇИФУћ

rename user 'jack'@'%' to 'jim'@'%';

7. ИјгУЛЇИФУмТы

SET PASSWORD FOR 'root'@'localhost' = PASSWORD('123456');

3. MysqlЪ§ОнЕФЭјТчАВШЋХфжУ

ЖдЪ§ОнПтЫљдкЕФDMZЕФЭјТчЭиЦгЕФАВШЋХфжУвВЪЧЮвУЧдкНјааАВШЋЦРЙРЕФЪБКђашвЊПМТЧЕФвЛИіЗНУцЃЌетЖдЗРгљФкЭјЩЈУшЁЂЭјТчЙЅЛїгавЛЖЈАяжњЁЃ

0×1: ЯожЦЗУЮЪMysqlЖЫПкЕФIP

ЖдMysqlЕФЗУЮЪIPЕФЯожЦЃЌПЩвдДггІгУВуКЭжїЛњВуРДЗжБ№ДяЕНФПЕФ

ЗжЯэЃКДДНЈMySQLДгПтЮвУЧжЊЕРOracleгаDataGuardЪЕЪББИЗнЪ§ОнЃЌПЩвдзіжїБИЧаЛЛЃЌЖјMySQLвВгаздМКЕФвЛЬзБИПтЗНАИЃЌГЦжЎЮЊжїДгИДжЦЁЃ ДюНЈMySQLДгПтЪЧЮЊСЫЪЕЪБЭЌВНжїПтЪ§ОнЃЌЭЌЪБвВПЩвдЗжЕЃжїПтЕФЖСбЙСІЃЌЖдЪ§ОнПтЖЫзіГЩЖСаДЗжРыНсЙЙЁЃ ДюНЈMySQLжїДгПтзЂвтЕуЃК 1.жїПтКЭДгПтЕФ server-id вЛ

- MySQLжаЪЕЯжИпадФмИпВЂЗЂМЦЪ§ЦїЗНАИ

- ДДНЈMySQLДгПт

- mysqlгяОфжаЪЙгУlikeКѓУцЕФ%ЃЈАйЗжКХЃЉЕФЮЪЬт

- sqlserverЪ§ОнЪЕЪБЭЌВНЕНmysql

- EXP-00091: Exporting questionable statistics

- гЩгкЮФМўзщ ЁЎDEFAULTЁЏ жаЕФДХХЬПеМфВЛзуЃЌЮоЗЈЮЊЪ§ОнПт ЁЎTEMPDBЁЏ ЗжХфаТвГ

- sqlserverЖрАцБОВщПДАцБОКХ

- ШчКЮе§ШЗВщПД SQL Server 2005 АцБОКХЃП

- SQLВщбЏгяОфжаЕФboolРраЭзжЖЮжЕЕФаДЗЈ

- SQL Server 2005НЈСЂгыЗўЮёЦїЕФСЌНгЪБГіДэЕФНтОіЗНАИ

- MySQLжаGROUP BYЕФЛљБОЪЕЯждРэ

- PHPЪЕЯжНЋEXCELЮФМўЕМШыЕНMYSQL

MySQLНЬГЬRssЖЉдФБрГЬНЬГЬЫбЫї

MySQLНЬГЬЭЦМі

- MySQL ЙигкБэИДжЦ insert into гяЗЈЕФЯъЯИНщЩм

- MySQLжаЪЕЯжИпадФмИпВЂЗЂМЦЪ§ЦїЗНАИ

- MySQLЖрБэжЎМфзжЖЮЕФЦЅХфЪЕЯжДњТы

- MySQLБЪМЧжЎзжЗћДЎКЏЪ§ЕФгІгУ

- MySQLзддіСаВхШы0жЕЕФНтОіЗНАИ

- mysqlГЃгУМрПиНХБОУќСюећРэ

- MySQL SELECTЭЌЪБUPDATEЭЌвЛеХБэЮЪЬтЗЂЩњМАНтОі

- JavaСЌНгMySqlЕФЯъЯИНщЩм

- MySQLАВШЋХфжУЯъНт

- MySQLВщбЏгХЛЏ:гУзгВщбЏДњЬцЗЧжїМќСЌНгВщбЏЪЕР§НщЩм

ВТФувВЯВЛЖПДетаЉ

- ЦЪЮіSQL Server2005 SQLCLRДњТыАВШЋад

- sql server 2005гУЛЇШЈЯоЩшжУЩюШыЗжЮі

- ЫФИігяОфАяФуЬсИп SQL Server ЕФЩьЫѕад

- ЯъНтMicrosoft SQL ServerЪ§ОнПтПЊЗЂЮЪЬт

- МрВтФуЕФSQL SERVER--ШУЦПОББЉТЖ

- SQL Server Ъ§ОнПтЧхГ§ШежОЕФЗНЗЈ

- ЫФИіЙигкSQL Server 2005Ъ§ОнПтОЕЯёЕФЮЪЬт

- sql2005 Ъ§ОнПтзЊЮЊsql2000Ъ§ОнПтЕФЗНЗЈ(Ъ§ОнЕМГіЕМШы)

- sql server 2008 ВЛдЪаэБЃДцИќИФЃЌФњЫљзіЕФИќИФвЊЧѓЩОç€жиаТДДНЈвдЯТБэ

- ПЭЛЇЖЫБИЗнгыЛжИДMSSQL ServerЪ§ОнПт

- ЯрЙиСДНгЃК

- НЬГЬЫЕУїЃК

MySQLНЬГЬ-MySQLАВШЋХфжУЯъНт(2)

ЁЃ

ЁЃ